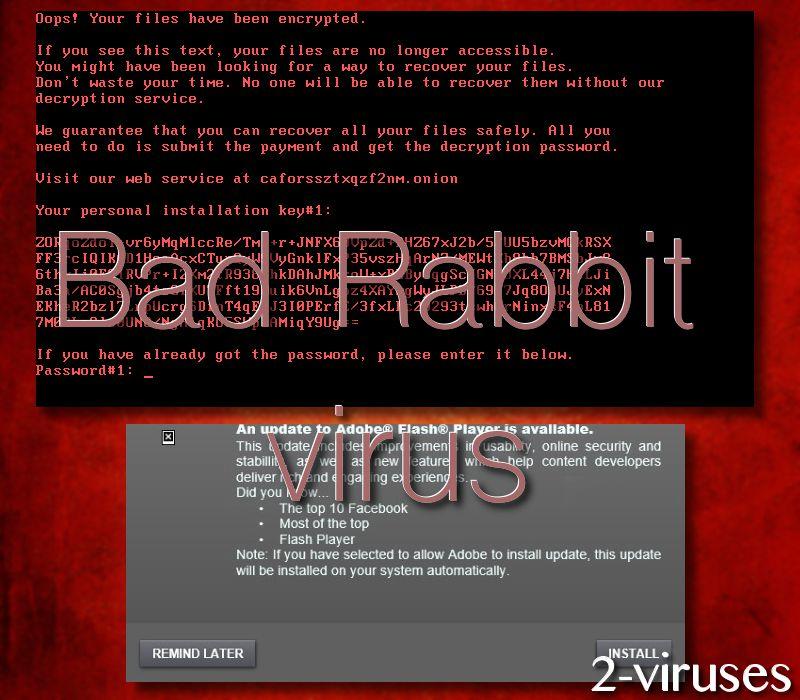

Der Ransomware-Virus Bad-Rabbit fackelt nicht lange herum, und ein weltweiter Ausbruch wurde am 24. Oktober 2017 beobachtet. Die Situation erinnert deutlich an die Krisen nach den Infektionen mit WannaCry und NotPetya. Bei Bad-Rabbit handelt es sich nicht vollständig um eine Ransomware-Bedrohung, da man es auch als eine neue und verbesserte Version von Petya betrachten kann. Wie Sie vielleicht bereits wissen, war es das Ziel von NotPetya, Geräte zu zerstören. Mit anderen Worten: Es handelte sich um eine Viper. Die Malware Bad-Rabbit gelangt als install_flash_player.exe file auf die Systeme. Sie hinterlässt außerdem die Dateien infpub.dat und rundll32.exe auf dem Laufwerk C:.

Typische Symptome der Bad-Rabbit-Ransomware, Bezüge auf Game of Thrones und AES-Verschlüsselung

Der Ransomware ist es gelungen, sich in Computer einzuschleusen, die Benutzern aus Osteuropa gehören. Dazu gehört, wieder einmal, die Ukraine, zusammen mit Teilen Russlands, Bulgariens, Polens und zusätzlich die Vereinigten Staaten von Amerika, Südkorea und die Türkei. Behörden und Unternehmen müssen sich im Moment auf die Cyber-Security konzentrieren, weil sich die massive Attacke durch Bad-Rabbit noch stärker ausbreiten könnte. Das ukrainische Infrastrukturministerium, das U-Bahnsystem und der Flughafen von Odessa wurde Opfer dieser Infektion. Außerdem berichteten einige Unternehmen aus Russland, dass ihre Dienstleistungen wegen Bad-Rabbit arg in Mitleidenschaft gezogen worden sind (New ransomware attack hits Russia and spreads around globe).

Die Bad-Rabbit-Bedrohung zerstört nicht nur Festplatten, sondern verschlüsselt zudem die Daten auf den Geräten der Opfer. Anscheinend wird zur Chiffrierung der Dateien der AES-Algorithmus verwendet. Um die Dinge zu verkomplizieren wird der erzeugte Dechiffrier-Schlüssel zusätzlich mit einer RSA-Chiffre encodiert. Hierbei handelt es sich um eine beliebte Strategie von Ransomware-Schädlingen (Bad Rabbit Ransomware Strikes Russia and Ukraine).

Es mag Sie vielleicht überraschen, dass die Infektion eine eigene Endung an die beschädigten Programmdateien anfügt. Stattdessen fügt sie einen Marker-String namens „verschlüsselt“ ans Ende jeder beschädigten Datei hinzu. Eine weitere sehr wichtige Eigenschaft dieser Ransomware ist es, dass sie in der Lage ist, den Zugriff auf Netzwerk-Shares zu erlangen. Das bedeutet, dass sich die Infektion von einem Rechner zum nächsten ausbreiten könnte. Der ursprüngliche Ausbruch sol auf der russischen Webseite argumentiru.com stattgefunden haben. Vielleicht erinnern Sie sich daran, das im Falle von NotPetya die Infektion von der Servern von M.E.Doc aus übertragen wurde.

Vermutungen zufolge soll der Krypto-Virus Bad-Rabbit von eingefleischten Fans der Serie Game of Thrones erschaffen worden sein. Während der technischen Untersuchung der Ransomware fanden Forscher Bezüge auf die populäre TV-Serie. so zum Beispiel ein Tri von geplanten Tasks, die nach den berühmen Drachen von Viserion, Rhaegal and Drogon benannt worden sind.

Der Bad-Rabbit-Virus wird durch eine Drive-by-Dowenload-Methode verteilt, konkret durch falsche Updates für den Adobe Flashplayer. Einige häufig besuchte Domains im Web wurden gehackt, damit die Cyberkriminellen bösartige Java-Scrips in den HTML-Body oder die *.js-Datei injizieren konnten (Bad Rabbit: Not-Petya is back with improved ransomware). Deshalb wird einem Nutzer, der eine kompromittierte Domain besucht, das Update für den Flashplayer angeboten. Nachdem der Besucher zustimmt, das heruntergeladene Update zu installieren, entpuppt sich eine Datei von Ldnscontrol.com turns als Win32/FileCoder.D.

Als Disk-Coder stiehlt Bad-Rabbit außerdem die persönlichen Daten seiner Opfer, indem er sich als Spyware verhält. Wenn er sich erst einmal seinen Bedürfnissen entsprechend eingerichtet hat, darunter Modifikationen des Master Boot Record (MBR), werden die Rechner der Opfer am vollständigen Start gehindert. Die Nutzer erblicken die gleiche Lösegeldforderung wie bei der NotPetya-Attacke. Man kann jedoch darüber diskutieren, ob dieselben Leute hinter der Malware Bad-Rabbit stecken. Obgleich es sehr viele Ähnlichkeiten gibt, gibt es auch sehr viele Unterschiede, und nur 13 % des Codes von NotPetya werden wiederverwendet.

Dieser frisch entdeckte Malware-Albtraum Bad-Rabbit fordert die Nutzer auch dazu auf, eine Webseite via TOR aufzurufen. Die Domain Caforssztxqzf2nm.onion wird eine Text-Nachricht anzeigen, die darauf besteht, dass die Opfer ihren persönlichen Schlüssen in der unten stehenden Box eintragen. Wenn dann der Schlüssel erkannt wurde, wird den Opfern eine detaillierte Anleitung gegeben, auf welchem Wege sie das Lösegeld begleichen sollen. Das geforderte Lösegeld beträgt 0.05 BTC, was ungefähr 274,87 USD entspricht. Jedoch handelt es bei diesem Betrag nicht um das endgültige Lösegeld: Wenn sich ein Opfer mehr als 40 Stunden weigert zu zahlen, steigt der Betrag. Nichtsdestotrotz ermutigen wir Sie, NICHT zu bezahlen!

Verteilungsmechanismen, die der BAD-Rabbit-Virus ausnutzt

Wir haben bereits ausgeführt, dass sich die Infektion über falsche Updates für den Adobe Flashplayer verbreitet. Diese werden über seriöse Webseiten bereitgestellt, die von bösartigen JavaScripts kompromittiert worden sind. Wenn eine beliebige Domain Sie ermutigt, ein Update zu installieren, dann lehnen Sie dieses Angebot bitte ab, da Sie ansonsten ein Opfer eines furchtbaren Schädlings wie Bad-Rabbit werden könnten. Außerdem ist es denkbar, dass der Virus beginnt, von einem Rechner zum nächsten zu springen.

Ist es möglich, die Dateien wiederherzustellen, die die Krypto-Malware Bad-Rabbit beschädigt hat?

Es ist noch zu früh, um über mögliche Entschlüsselungs-Tools für die ruinierten Dateien zu sprechen. Erst einmal müssen die Forscher tiefer gehende Analysen durchführen und herausfinden, ob es eine Möglichkeit gibt oder nicht. Befolgen Sie unseren Ratschlag und sichern alle Ihre Dateien, die Sie nicht verlieren möchten. Wenn Sie Ihre Dateien an mehren Orten haben, sollte eine Ransomware kein Problem darstellen.

Was das Entfernen angeht, müssen die Leute vorsichtig sein. Auch wenn der Server der Angreifer nicht länger aktiv ist, könnte die Infektion für die Verbreitung zum nächsten Schlag ausholen. Denken Sie daran, dass Sie, um sicher zu sein, eine zuverlässige Anti-Malware auf Ihrem System installiert haben müssen. Dazu gehören solche Anwendungen wie Spyhunter.

Gegenmittel gefunden!

Amit Serper hat ein Gegenmittel für diesen schrecklichen Cyber-Virus angekündigt. Befolgen Sie diese Schritte, um vor dem Ransomware-Virus Bad-Rabbit sicher zu sein:

- Erzeugen Sie die Dateien infpub.dat und cscc.dat in C:Windows.

- Dann entfernen Sie alle (vererbten) Rechte.

- Sie sollten vor dieser Infektion sicher sein.

Bad Rabbit Virus Schnelle Links

- Typische Symptome der Bad-Rabbit-Ransomware, Bezüge auf Game of Thrones und AES-Verschlüsselung

- Verteilungsmechanismen, die der BAD-Rabbit-Virus ausnutzt

- Ist es möglich, die Dateien wiederherzustellen, die die Krypto-Malware Bad-Rabbit beschädigt hat?

- Gegenmittel gefunden!

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich Bad-Rabbit-Virus mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von Bad-Rabbit-Virus ab.

- Shritt 3. Stellen Sie die von Bad-Rabbit-Virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Programme zur automatischen Entfernung von Malware

(Win)

Hinweis: Spyhunter findet Parasiten wie Bad Rabbit Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Bad Rabbit Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich Bad-Rabbit-Virus mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Bad-Rabbit-Virus in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von Bad-Rabbit-Virus ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Bad-Rabbit-Virus in Verbindung stehen, zu entfernen.

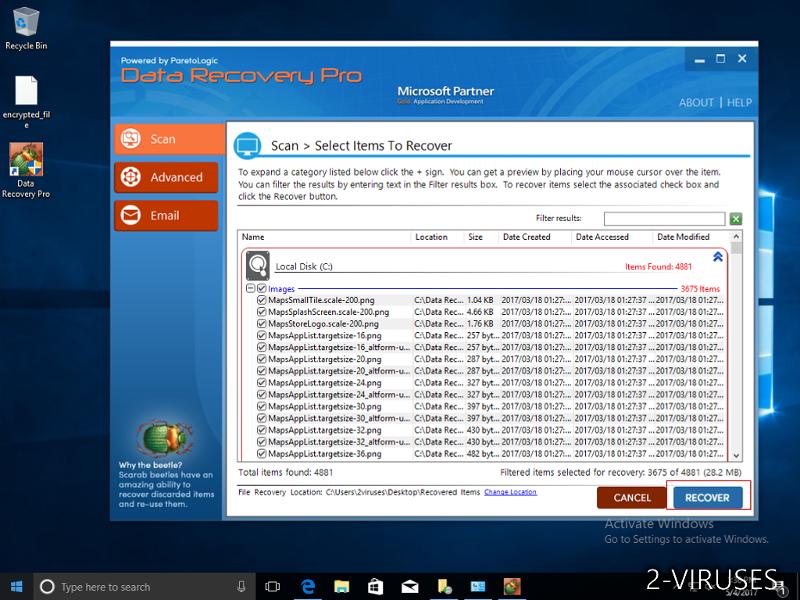

Shritt 3. Stellen Sie die von Bad-Rabbit-Virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Bad-Rabbit-Virus, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow Explorer

Der Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.